- Регистрация

- 21.05.2025

- Сообщения

- 10

- Тема Автор

- #1

Крякаем чит на плюсах, подменой сервера!

Скачать чит - *тык*

1. Введение

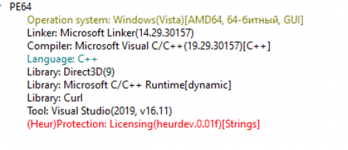

Перед нами стоит задача взломать программу, которая использует серверную аутентификацию. Для этого мы воспользуемся методом подмены сервера, чтобы обойти проверку лицензии. Всё, что нам понадобится — это базовые навыки работы с инструментами анализа и немного кода на Python.

DetectItEasy — для анализа библиотек и строк.

IDA Pro — для дизассемблирования и изучения кода.

HxD – для работы с байтами

IDA Pro — для дизассемблирования и изучения кода.

HxD – для работы с байтами

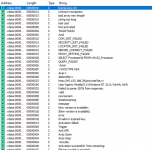

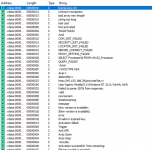

Открываем программу в IDA Pro и изучаем строки:

Находим следующие важные данные:

Находим следующие важные данные:

- Файл license-key.txt — хранит ключ активации.

- Сервер активации: http://45.153.188.29/activate?key=.

- Параметры ответа сервера: valid, newVersion, timeRemaining, message.

Для этого заменим IP-адрес сервера в исполняемом файле. Используем HxD для редактирования:

- Открываем файл в HxD.

- Ищем оригинальный IP: 45.153.188.29.

- Если новый IP короче, дополняем его нулевыми байтами.

- Если длиннее — укорачиваем, но осторожно, чтобы не повредить другие данные.

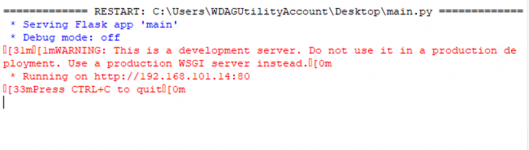

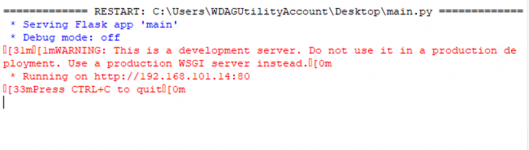

Теперь напишем простой сервер на Python с использованием Flask, который будет возвращать "валидный" ответ:

Пояснение:

Python:

from flask import Flask, jsonify

app = Flask(__name__)

@app.route('/activate', methods=['GET', 'POST'])

def activate():

return jsonify({

'valid': True,

'newVersion': False,

'timeRemaining': 99999999

})

app.run(host='192.168.101.14', port=80)- valid: True — ключ считается действительным.

- newVersion: False — отключает проверку обновлений.

- timeRemaining: 99999999 — устанавливает "вечную" лицензию.

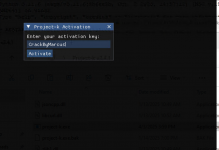

Результат:

Программа принимает ключ как валидный!

Последнее редактирование: